匿名性の高い暗号通貨のマイニングを目的としたマルウェアが増加 ~ダークネット観測リポート(FY2021 4月~9月)~

BBソフトサービス株式会社(以下、「BBSS」)と株式会社クルウィット(以下、「クルウィット」)は、IoT機器やサイバー攻撃の実態を可視化するため、ダークネット観測リポート(2021年4月~9月分)を発行します。

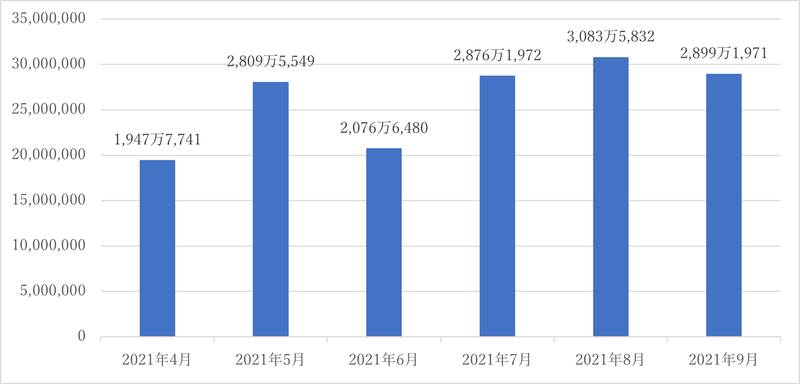

観測パケット数

当該期間におけるダークネット宛のパケット数については、図1の観測結果となりました。この半期では、脆弱性がある製品やソフトウエアの探索を目的していると思われるスキャン、今年の3~5月にかけて増加傾向を続けている匿名性の高い暗号通貨のマイニング(採掘)を目的としたマルウェアの増加を観測しました。

図 1 観測パケット数

観測ホスト数

当該期間におけるダークネット宛に通信をしたホスト数については、図2の観測結果となりました。全体的には特に目立ったホスト数の増減が無いもの、9月だけ国内ホストの増加が見受けられるのは、送信元を詐称したパケットによるものです。

図 2 観測ホスト数

| 2021年4月 | 2021年5月 | 2021年6月 | 2021年7月 | 2021年8月 | 2021年9月 | |

|---|---|---|---|---|---|---|

| ホスト数 | 377,577 | 374,804 | 362,853 | 374,004 | 341,232 | 346,771 |

| 国内ホスト数(*) | 3,897 | 3,180 | 3,712 | 2,727 | 2,432 | 5,488 |

*国内ホスト数:IPアドレスを逆引きして.jpドメインだったもの

宛先ポート番号

当該期間におけるダークネット宛への宛先ポート番号については、図3の観測結果となりました。445/TCP(microsoft-ds)と1433/TCP(ms-sql-s)はWindows系ホストを狙った通信であり、従来から続いています。そして、22/TCP(ssh)、23/TCP(telnet)、80/TCP(http)は、IoT機器(ルーター等)を狙った通信であり、引き続き多く観測されています。また、6379/TCP(Redis)の増加が新たに観測されました。こちらは、複数OSの脆弱性を利用して侵入し、暗号通貨のマイニングを行うことを目的としたマルウェアによるものと考えられます。

図 3 宛先ポート番号

| 順位 | 2021年4月 | 2021年5月 | 2021年6月 | 2021年7月 | 2021年8月 | 2021年9月 |

|---|---|---|---|---|---|---|

| 1 | 445/TCP | 23/TCP | 23/TCP | 23/TCP | 23/TCP | 6389/TCP |

| 2 | 23/TCP | 22/TCP | 6379/TCP | 6379/TCP | 6379/TCP | 23/TCP |

| 3 | 22/TCP | 6379/TCP | 22/TCP | 22/TCP | 22/TCP | 22/TCP |

| 4 | 6379/TCP | 445/TCP | 445/TCP | 445/TCP | 445/TCP | 445/TCP |

| 5 | 1433/TCP | 1433/TCP | 1433/TCP | 80/TCP | 80/TCP | 80/TCP |

送信元の国別観測状況

当該期間におけるダークネット宛に通信をした国別状況については、図4の観測結果となりました。

図 4 送信元の国別観測状況

| 順位 | 2021年4月 | 2021年5月 | 2021年6月 | 2021年7月 | 2021年8月 | 2021年9月 |

|---|---|---|---|---|---|---|

| 1 | アメリカ | ロシア | アメリカ | アメリカ | 不明 | アメリカ |

| 2 | 不明 | アメリカ | 不明 | 不明 | アメリカ | セーシェル |

| 3 | 中国 | 不明 | 中国 | セーシェル | セーシェル | 不明 |

| 4 | セーシェル | 中国 | セーシェル | 中国 | 中国 | 中国 |

| 5 | ロシア | セーシェル | オランダ | オランダ | オランダ | ロシア |

まとめ

匿名性の高い暗号通貨のマイニングを目的としたマルウェアが増加しています。この通貨は、取引利用者のプライバシーを保護することできる通貨です。送金の速度も速く、送金者情報を他の取引と合わせて隠す「リング署名」、送金時に一時的にワンタイムアドレスを作り情報を隠す「ステルスアドレス」を利用した技術により取引した人物・金額が匿名化、安全な取引を行うことが可能です。ですが徹底した匿名性は逆に犯罪者やハッカーに利用される可能性があることは懸念されていました。実際に犯罪者はマルウェアをばらまきWindowsやLinuxの脆弱性をつきパソコンに侵入、利用者が気づかないように暗号通貨のマイニングを行うという被害が出ている可能性があります。通常マイニングを行うにはパソコンと大量の電力が必要となります。そのコストを侵入したパソコンで補おうとしていることが考えられます。またマイニングした通貨も犯罪者のウォレット等に匿名で送ることができるため、犯人を特定することは非常に困難です。こういった匿名性の強い製品は犯罪に利用される可能性が高く注意が必要です。

IoT機器を攻撃から守るためには?

1. IoT機器をしっかり調べて購入する

安くてセキュリティ対策がしっかり施されていない製品もあるため、メーカーホームページでセキュリティ対策を実施しているか、もしくはセキュリティパッチ情報が定期的に更新されているかを購入前に確認しましょう。

2. 初期パスワードを変更する

多くのルーターやIoT機器には、メーカーが初期パスワードを設定しています。このパスワードを変更しないまま放置しておくと、不正侵入の原因となるため必ず変更するようにしてください。パスワードは8文字以上で作成し、大文字・小文字・数字・特殊文字を使用すると強度が高くなります。

3. セキュリティ更新や修正情報を確認する

メーカーが発表している最新のセキュリティパッチ情報を常に確認し、OSやファームウェアを最新に保つようにしてください。または脆弱性診断ツールを使用して、自動的にこれらの情報を確認できるようにすると便利です。

4.IoT機器専用のWi-Fiネットワークを作る

IoT機器用にもう1台ルーターを用意し、個人情報など重要な情報を保存しているPCやリモートワークで使用するPC等と、IoT機器のWi-Fiネットワークを分けておきます。この方法により、万が一IoT機器がハッキングされた場合でも、個人情報に侵入される心配はありません。多くのルーターは、ゲストネットワークを設定できるようになっていますので、この機能も活用しましょう。

5.専用のソリューション(セキュリティ機能付きWi-Fiルーター)を導入する

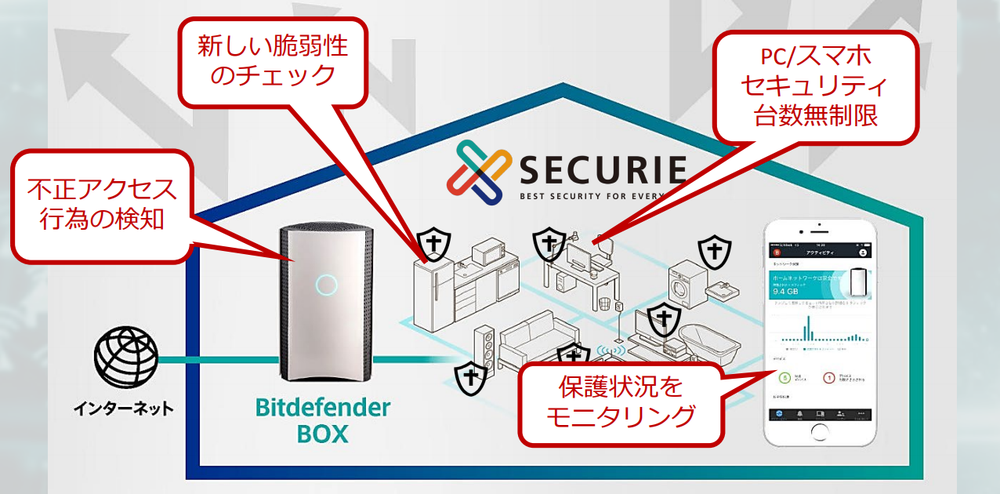

SECURIE powered by Bitdefenderは、IoT機器、PC、タブレット、スマートフォンなどをまとめて保護します。弱いパスワードなどのデバイスの脆弱性を自動的にスキャンする脆弱性診断や、普段の動きを把握し、異なる通信をした場合に検知する異常検知、攻撃の侵入検知など、ホームネットワークを侵入から防ぐ機能が搭載されています。さらに、高性能セキュリティソフトが台数無制限でご利用いただけますので、外出中でもモバイルデバイスを守ることができます。

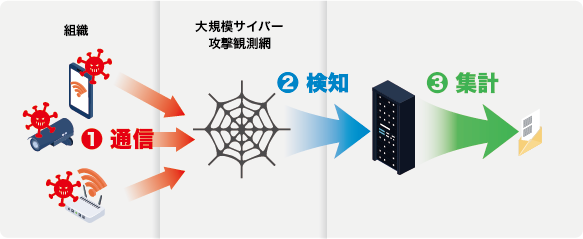

ダークネット観測サービス「SiteVisor」とは

ダークネットを活用し、IoT 機器や PC を監視する対サイバー攻撃アラートサービス (システム) です。国立研究開発法人情報通信研究機構 (NICT)が研究開発した対サイバー攻撃アラートシステム "DAEDALUS"をクルウィットが商用化いたしました、グローバル IP アドレス (外部) ダークネットは インシデント分析システム NICTERの分散型大規模ダークネット観測網を利用しており、インターネット上で発生しているサイバー攻撃の現状把握や予兆・監視また攻撃元となる国や組織が分かります。プライベート IP アドレス (内部) ダークネットの監視は、会社などの組織内部でマルウエアに感染している IoT 機器や PC 等を検知できるようになります。

ダークネット観測リポートとは

クルウィットは、組織内外のダークネットを活用してIoT 機器や PC を監視する「SiteVisor」を提供しています。「SiteVisor」では、誰も利用していないIPアドレス(ダークネット)に観測機器を配置し、そのIPアドレス宛に「どのような攻撃を想定した通信があったか」を調査しています。ダークネット観測リポートは、「SiteVisor」で観測したデータを基に、IoT機器などへのサイバー攻撃の傾向をまとめたものです。

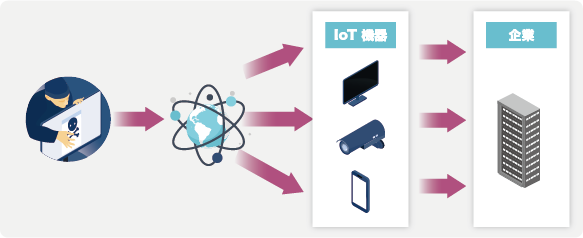

IoT機器への攻撃

IoT機器を攻撃する専用のウイルスがあり、代表的なマルウエア「Mirai」といわれるものがあります。スマートスピーカーなどのIoT機器を踏み台にして、企業のサーバーなどを攻撃します。たとえIoT機器がマルウエアに感染したとしても、利用者に実被害がでる可能性は低いこともありますが、犯罪者に利用され犯罪の片棒を担ぐこととなります。

今後はIoT機器の誤作動を行うようなマルウエアが出てくる可能性も高く、セキュリティ対策を施す必要性があります。

IoT機器への攻撃の種類

犯罪者はポートを利用して攻撃を仕掛けてきます。ポートとは機器同士が通信を行うときのドア(出入口)のようなもので番号がつけられています。犯罪者がよく使うのは「遠隔操作ができる」ポートです。これを悪用すれば、IoT機器を含めたパソコンやIoT機器を操作することができます。

| ポート番号 | 役割 |

|---|---|

| ポート22 | 管理用コマンドを使った遠隔操作をする (ssh) |

| ポート23 | 管理用コマンドを使った遠隔操作をする(telnet) |

| ポート80 | ルーターなどの管理画面へアクセスする (http) |

| ポート81 | ルーターなどの管理画面へアクセスする(http) |

| ポート8080 | Webカメラやルーターなどのログイン画面へアクセスする(http) |

| ポート5555 | Android開発用環境からIoT機器アクセスする(ADB) |

IoT機器はインターネットにつながっている機器という認識が薄く、ログインIDやパスワードを購入時のまま変更してなかったり、変更していても簡単なものに設定してしまっていたりすることも多いようです。犯罪者はそのような機器を狙っています。

BBソフトサービス株式会社について

ソフトバンクグループにおいて、セキュリティ製品を主軸とするソフトウェアサービスを、ISPや携帯電話会社などの通信事業者を通じて提供しています。サービス提供のみならず、フィッシング対策協議会やその他の社外団体を通じた情報セキュリティに関する啓発活動にも積極的に取り組んでいます。一般消費者のサイバー犯罪被害を減らし、よりよいインターネット利用環境を全てのユーザーに提供することで社会貢献を目指してまいります。

会社概要

株式会社クルウィットについて

「インターネットサービス」と「情報セキュリティ」の二つの事業を中心に、誰でも安心してインターネットが利用できるよう研究開発を行っています。その研究開発で培った技術やノウハウをもとにダークネット監視サービス「SiteVisor」を開発・運用しています。事業を通じてお客さまに末永く満足いただけるサービスを提供していくと同時に企業価値・信用度・認知度の向上に務めてまいります。