【第一回】手口を知って備えよう!

三上洋のネットトラブル対策講座宅配便や振込通知に偽装。本物そっくり「ウイルスメール」にダマされるな!

「宅配便のお知らせ」「ホテル予約のご案内」などに偽装した、とても巧妙な騙しメールが出回っています。私たちユーザーを騙し、ウイルスに感染させようとするスパム(迷惑メール)です。新連載「手口を知って備えよう!三上洋のネットトラブル対策講座」の第一回として、ウイルスメールの手口と対策をまとめます。

思わず開いてしまいそうになるヤマト運輸や日本郵政、都市銀行に偽装したウイルスメール

私たち一般ユーザーを狙う、偽装メール(なりすましメール)が増えています。特に最近目立つのは、添付ファイルでウイルスに感染させるもの。以前は偽サイトに誘導するフィッシングメール(なりすましで騙すメール)が多かったのですが、2015年後半からは添付ファイルでウイルスに感染させる手口が目立っています。

特徴は「なんだろう?添付ファイルを開けてみよう」と思わせる巧妙な偽装をしてくること。たとえばヤマト運輸の宅急便の配達メール、航空券のチケット、銀行の振込通知など、私たちがよく利用するサービスに偽装しています。しかも文面は本物そっくりであり、騙されても不思議ではないほど巧妙です。

どんな偽装メールが届くのか、実際のサンプルを見てみましょう。

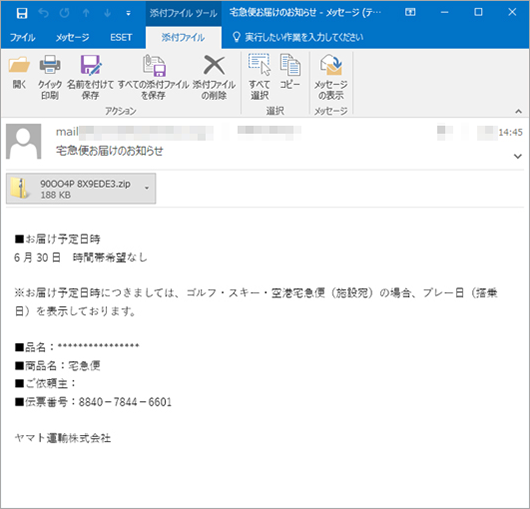

【ウイルス例1】ヤマト運輸・宅急便の配達通知メール。ネットバンキング不正送金ウイルス添付

ヤマト運輸の宅急便配達通知に偽装したウイルスメール。送信元もヤマト運輸の正規アドレスに偽装していた

(バンキングトロージャン「Bebloh」感染狙う日本語スパムメールを相次いで確認:ESETマルウェア情報局)

「宅急便お届けのお知らせ」というタイトルで届く、ヤマト運輸宅急便の偽メールです。2016年6月下旬に大量に出回りました。

お届け予定日時や伝票番号が書いてあり、実際の宅急便の配達通知メールそっくりの文面です。これでは騙されても不思議はないですね。しかもメール送信元は「kuronekoyamato.co.jp」とヤマト運輸の正規のメールアドレスを偽装していました(実際には偽装であり、国内プロバイダのアドレス経由で中国のIPアドレスから送信されたもの)。

添付ファイルはZIP形式の圧縮ファイルで、中には偽装されたウイルスの実行ファイルが入っていました。セキュリティ会社の調査により、ネットバンキングのパスワードを盗み取るウイルスであることが判明しています。

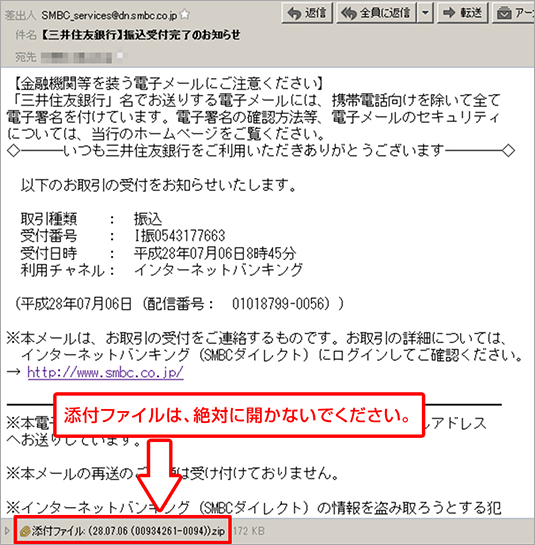

【ウイルス例2】三井住友銀行の振込受付完了メール。送信元も正規アドレス

三井住友銀行に偽装したウイルスメール。振込受付完了のメールで、正規アドレスに偽装していた

(マルウェアが添付された三井住友銀行をかたるメールにご注意ください:ESETプレスリリース)

「振込受付完了のお知らせ」とのタイトルで届く、三井住友銀行に偽装したメールです。2016年7月上旬に出回り、三菱東京UFJ銀行など他の銀行の名前を騙ったものも発見されています。

本物の振込受付完了メールとまったく同じ文面であり、しかも送信元も三井住友銀行の正規アドレスに偽装していました。文面やメールアドレスからは、ニセモノだと判別できない巧妙なものです。

添付ファイルは上のヤマト運輸の偽メールと同じで、ネットバンキングのパスワードを盗み取るウイルスでした。

【ウイルス例3】郵便局からのメールに装うもの。ショッピングサイトの場合も

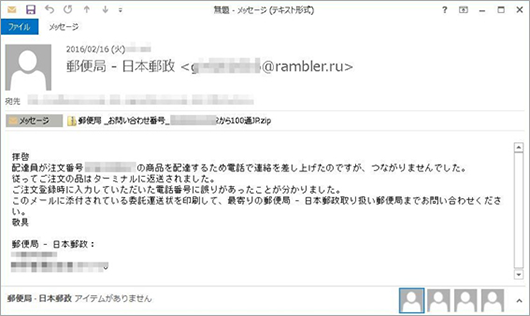

日本郵政に偽装したウイルスメール。郵便局を偽装しており、添付ファイルでネットバンキング不正送金ウイルスに感染させる

(狙いは国内ネットバンキング、日本郵政を騙るマルウェアスパムが拡散:トレンドマイクロセキュリティブログ)

「小包の配達」というタイトルで、郵便・ゆうパックの不在通知に偽装したメールです。2016年2月中旬に大量に出回ったほか、2015年12月にもみつかっています。

ただし郵便には不在通知を知らせるサービスは存在していません。また発信元が「日本郵政」となっていますが、日本郵政は親会社であり、本来なら「日本郵便」が正規なものです。犯人は日本の事情をよく知らずに、詐欺メールを作成しているようです。送信元はロシアのメールアドレスになっていました。

添付ファイルはZIP形式で、中には「.scr」という拡張子のスクリーンセーバー形式のファイルが入っていました。スクリーンセーバーのファイルは、実行プログラムの1つであり、ウイルス感染させることに利用されています。

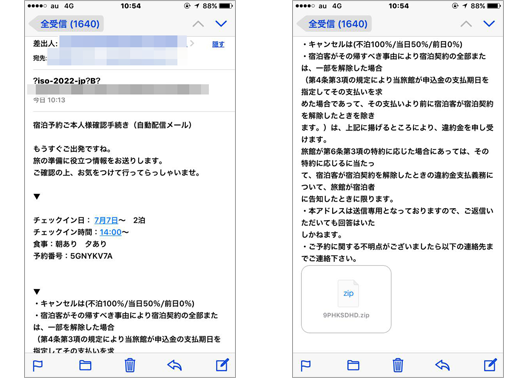

【ウイルス例4】ホテルの宿泊予約確認メール。旅行会社のメールにそっくり

旅行会社からのメールに偽装した宿泊予約確認メール。ホテルの予約をよくする人は騙されてしまいそうだ

「宿泊予約ご本人確認手続き(自動配信メール)」というタイトルで、旅行会社からの確認メールを装った偽メールです。2016年7月上旬にみつかっているほか、同種のフィッシングメール(偽サイトへ誘導するURLが書かれたもの)は以前からあります。

実在する旅行会社の宿泊予約確認メールとまったく同じものであり、そのままコピー&ペースで作っているのでしょう。送信元は日本国内のプロバイダのメールが送信元になっていました。

添付ファイルはZIP形式で、内容はわかっていませんが、ウイルスに感染させるファイルである可能性が高くなっています。

「宅配便のお知らせ」「ホテル予約のご案内」などに偽装した、とても巧妙な騙しメールが出回っています。私たちユーザーを騙し、ウイルスに感染させようとするスパム(迷惑メール)です。新連載「手口を知って備えよう!三上洋のネットトラブル対策講座」の第一回として、ウイルスメールの手口と対策をまとめます。

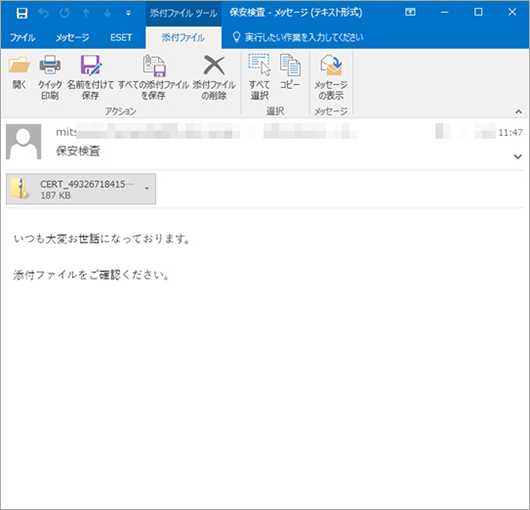

【ウイルス例 5】「保安検査」と称する短いメール。シンプルなため添付ファイルを開いてしまう

「保安検査」というタイトルのシンプルなウイルスメール。添付ファイルを開かせるために、犯人はあえてシンプルにしている可能性がある

(バンキングトロージャン「Bebloh」感染狙う日本語スパムメールを相次いで確認:ESETマルウェア情報局)

「保安検査」というタイトルのウイルスメール。2016年6月下旬にみつかっています。文面は「いつも大変お世話になっております。添付ファイルをご確認ください。」という非常の短いものです。

この手のシンプルなメールが、同時期に何パターンかみつかっています。シンプルであるがゆえに、メールを見た人は「なんだろう?」と思って開いてしまう可能性があります。うっかり開封させるために、犯人はあえて短くしているのかもしれません。

添付ファイルはZIP形式で、ネットバンキングのパスワードなどを盗み取るウイルスであることがわかっています。

【ウイルス例 その他】Amazonの購入完了メールなどに偽装したもの

その他にも様々なウイルスメールが出回っています。

Amazonの購入完了メールに偽装

英文ですが、Amazonからの購入完了メールに偽装したもの。2016年4月下旬から5月上旬に多く見られたほか、以前にも繰り返し見つかっています。ZIP形式の添付ファイルを開くと、ウイルスに感染させる実行ファイル(Java Script)が含まれていました。Amazonのなりすましメールでは、偽サイトに誘導するフィッシングメールが多いのですが、添付ファイルでウイルス感染させるものが出ているので注意が必要です。

航空会社のeチケット=搭乗券に偽装

2016年6月にわかったJTBからの情報漏えいで使われた偽装メール。「航空券控え 添付のご連絡」というタイトルで、取引先の航空会社のアドレスを装い、eチケット=搭乗券のファイルが添付されていました。添付ファイルはPDFファイル(文書ファイル)に偽装したウイルスの実行ファイルであることがわかっています。企業への標的型攻撃の例ですが、送信元を取引先にするなど巧妙なウイルスメールであり、一般ユーザーも注意したほうがいいでしょう。

イベントや会議の案内ファイルを添付するもの

企業への標的型攻撃メールでよく使われるパターン。社内で使われているメールのフォーマットをそのままコピー&ペーストで利用し、イベントや会議などの案内と称するファイルが添付されています。添付ファイルは様々なパターンがあり、オフィスのマクロを使ってウイルス感染させるものもあります。開くと本物の会議案内などが開くため、ウイルス感染に気付くことは難しくなっています。

犯人の目的は「ネットバンキング不正送金」「ランサムウェア」添付ファイルに要注意

このようにとても巧妙で、思わず開いてしまいそうな偽装が行われています。宅配便や振込通知など、ふだんよく使うメールのフォーマットをそのまま使っているため、受け取っても不自然に思わないでしょう。これらのメールの特徴をまとめます。

★最近のウイルスメールの特徴

本物のメールをコピー&ペーストで利用

実際のサービスで使われているメール本文を、コピー&ペーストでそのまま使うパターンが増えています。本文は本物と同じであり、見ぬくことが難しくなっています。

メールの送信元に正規アドレスを使う

メールの送信元に、本物の正規アドレスを使うパターンが目立ちます(例1のヤマト運輸、例2の三井住友銀行)。メールアドレスから偽物だと見抜くことはできません。Gmailなど正規アドレスのなりすましを自動判別するメールサービスなら、スパム(迷惑メール)だと判別して遮断してくれますが、それができないメールサーバーもあります。

国内プロバイダのメールから送信

国内のプロバイダメールを使って送信されるパターンが増えています(例1のヤマト運輸、例2の三井住友銀行、例5の保安検査)。国内のパソコンが乗っ取られ、踏み台として送信されている可能性があります。

添付のウイルスはネットバンキング不正送金かランサムウェア

添付されているウイルスは、ネットバンキング不正送金ウイルスか、ランサムウェア(身代金要求ウイルス)が多くなっています。企業を狙った標的型攻撃メールでは、情報漏えいを狙ったものが主流ですが、今回紹介した個人狙いのウイルスメールは「お金稼ぎ=ビジネス」が犯人の目的です。

添付の方法は様々

ZIP形式の圧縮ファイルを添付し、中にある実行ファイルでウイルスに感染させるパターンが多くなっています。アイコンの偽装(PDFファイルに見せかける)、二重に拡張子を付ける偽装、特殊なファイル名で偽装する(逆から読むアラビア語のファイル名を利用して偽装する)など様々な偽装パターンがあります。企業向けの標的型攻撃では、ワードやエクセルのファイルでマクロ(実行命令)で感染させる手口もあります。

ここまで巧妙になると、本文や送信元だけでは本物か偽物か判断するのが難しいでしょう。宅配便の配達や銀行振込など、よく届くメールに偽装しているため、さらに判別が難しくなっています。

私たちがすべき対策は以下の通り。まず最初に「.zipの圧縮ファイルが来たら、ウイルスだと想定した方がいい」ということを覚えておいて下さい。

★ウイルスメールへの安全対策

1:添付ファイルがあるメールは特に警戒。原則として開かない

添付ファイルがあるメールに警戒を。添付ファイルはウイルスだという前提で考えて、すぐには開かないこと。どうしても必要な場合は、メールからは開かず、ウェブサイトに行って確認して下さい。

2:URLもクリックしない

添付ファイルがなく、URLへのリンクだけだとしても注意しましょう。偽サイトへの誘導である可能性があるからです。メールに書かれたURLリンクはクリックせず、本物のサイトへ自分でアクセスして確認するのがベストです。

3:セキュリティ対策ソフトはMacでも必要

セキュリティ対策ソフトはWindowsでは絶対に必要で、Macでもあったほうがベターです。ウイルス感染を防ぐために、怪しい動きをブロックする「ふるまい検知」があるウイルス対策ソフトを導入し、自信のない人は詐欺対策ソフトの導入も検討しましょう。

今までのウイルスメールの多くは英語であり、日本での被害は小規模でした。しかし2年ほど前から、日本人だけを狙った日本語の詐欺メール・ウイルスメールが目立って増えています。他人事ではなく、あなたのメールボックスにもウイルスメールが届く可能性が高いのです。常に疑いを持って、安易にメールの添付ファイルを開かないようにして下さい。

文/ITジャーナリスト・三上洋